例年、独立行政法人情報処理推進機構(以下、IPA)は、前年に発生した情報セキュリティ事故や攻撃の状況などを「情報セキュリティ10大脅威」として公表しています。

この情報セキュリティ10大脅威は、まずIPAが脅威候補を選定します。それをベースに、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーで構成される「10大脅威選考会」の投票を経て決定。「組織編」と「個人編」として、それぞれ上位10項目の脅威がランキング化されます。

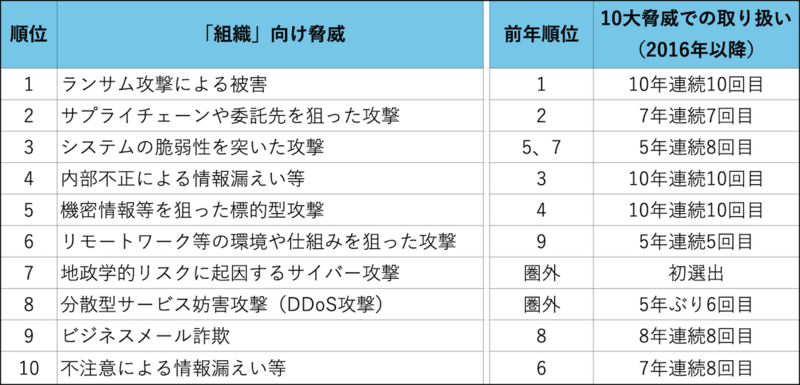

その最新版となる「情報セキュリティ10大脅威2025(2025年1月30日公開)」における「組織編」の順位は下記の通りです。

大きな変動はなく、1位の「ランサム攻撃による被害」と2位の「サプライチェーンや委託先を狙った攻撃」は10大脅威の2024年版と同順位であり、引き続き組織にとって最も警戒すべきものとなっています。そうした中、新たな脅威として「地政学的リスクに起因するサイバー攻撃(第7位)」が登場しました。

前年で第7位だった「システムの脆弱性を突いた攻撃」が今年は第3位に大きくランクアップしています。これについてIPAでは、昨年第5位の「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」と同7位の「脆弱性対策情報の公開に伴う悪用増加」を統合し、「システムの脆弱性を突いた攻撃」として集約したことが一因としています。

また、第8位には「分散型サービス妨害攻撃(DDoS攻撃)」が2020年以来再び5年ぶりに圏外からランクインしています。この背景には、「DDoS攻撃は2023年に過去最高を記録し2024年も急増した」(Cloudflareのレポート)ことが挙げられます。

さらに、「2024年末から年初にかけてDDoS攻撃に起因するトラブルが相次ぎ、国内の航空会社や金融機関など46の組織が標的となった」(トレンドマイクロ)とのこと。内閣サイバーセキュリティセンター(NISC)も、2025年2月にDDoS攻撃に関する注意喚起を促しました。

こうした動向が見られる中、本稿では数年にわたって上位を占める「ランサム攻撃による被害」と「サプライチェーンや委託先を狙った攻撃」、新たにランクインした「地政学的リスクに起因するサイバー攻撃」について詳しく見ていきましょう。

なお、「情報セキュリティ10大脅威2023」を例に、選出された個々のサイバー攻撃の脅威を解説した関連記事も参考にしてください。

・「情報セキュリティ10大脅威」でひも解く攻撃トレンド/前編

・「情報セキュリティ10大脅威」でひも解く攻撃トレンド/後編

ランサムウェアの最新動向

今回、トップの「ランサム(*1)攻撃による被害」は、IPAの情報セキュリティ10大脅威において2021年以来、第1位に位置付けられており、企業や組織を最も悩ますサイバー攻撃となっています。

(*1)本稿では、ランサムウェアと表記する

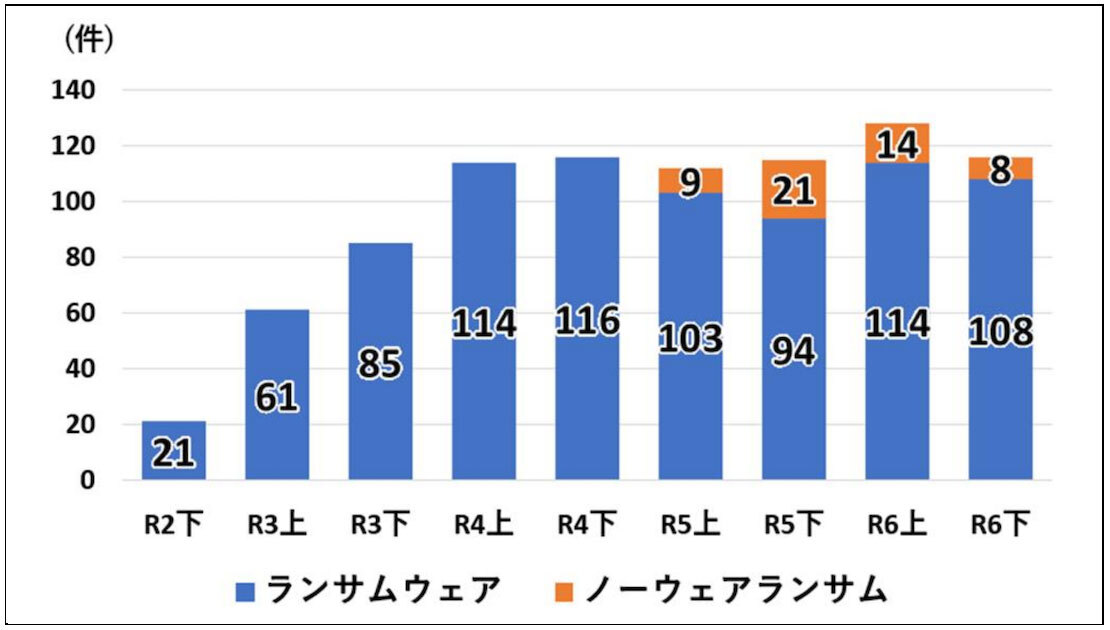

ランサムウェアの攻撃数や被害は、いまだ増加傾向にあります。実際、警察庁サイバー警察局が2025年3月に公開した報告書「令和6年におけるサイバー空間をめぐる脅威の情勢等について」によると、2024年の被害報告件数は222件(ノーウェアランサム/*2を含めて244件)と高い水準で推移していることが見てとれます。

(*2)ノーウェアランサムは、データを暗号化せず窃取データをネタに脅迫を行うもの

特に、2024年は株式会社KADOKAWA(関連記事:5分でわかる!「ニコ動」KADOKAWAへの大規模サイバー攻撃について基礎から解説)や株式会社イセトー、カシオ計算機株式会社、岡山県精神科医療センターなどの被害が報告されています。

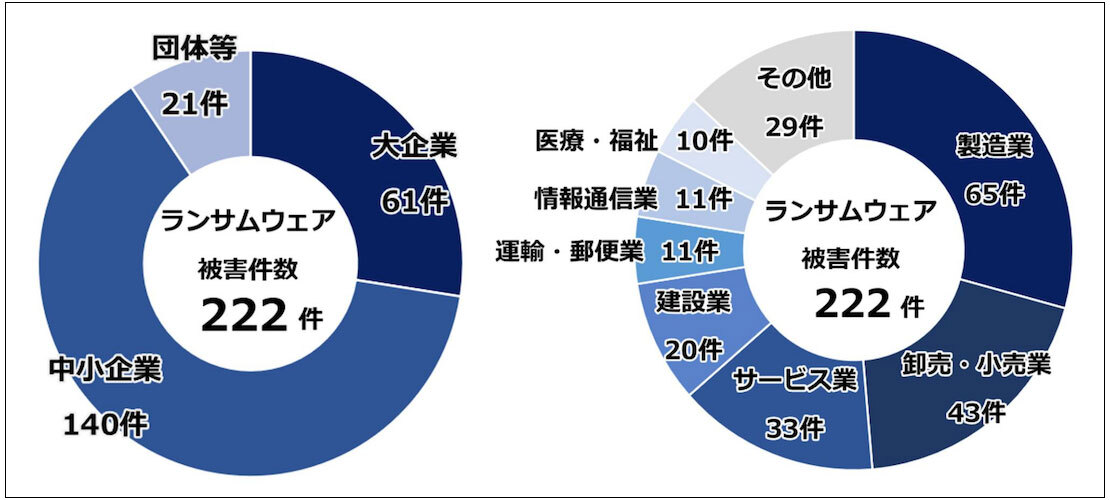

ランサムウェアの攻撃対象は大企業が中心と思われがちですが、中小企業や小規模事業者、団体と被害の裾野は広く、実際には中小企業の被害が最も多くなっています。しかも件数は拡大傾向にあり、警察庁への報告件数でも「2024年は中小企業の被害件数が37%増加した」(出典:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」)とのことです。

また、大手セキュリティベンダーのトレンドマイクロによる調査でも「2024年にランサムウェア被害にあった組織を従業員規模別に分類すると、被害全体の50%を500人以下規模の組織が占めている」(*3)ことが明らかに。価値ある情報が少ない中小企業は狙われないといった認識は当てはまらないといえるでしょう。

(*3)出典:トレンドマイクロ:Security GO「2024年年間セキュリティインシデントを振り返る」

なぜ、ランサムウェア被害は増えているのか

周知の通り、ランサムウェアとはパソコンやサーバー内のデータを勝手に暗号化してファイルにアクセスできないようにして、暗号化の解除と引き換えに金銭を要求する手口です。

猛威を振るうようになったのは2010年代後半からですが、この手法自体はかなり以前から存在しています。最も古い例では、1989年にフロッピーディスクに格納して配布されたトロイの木馬(AIDS Trojan)を用いて、システムへのアクセス復元と引き換えに金銭を要求した事例が確認されています。以降、流行と沈静化を繰り返しながら進化してきました。

最近の傾向としては、やはり「多重脅迫型(暴露型とも)」が主流となっていることといえるでしょう。

多重脅迫型とは、脅迫材料を何段階も用意し、金銭を支払わなければならない状況に追い込むことです。もともとは端末ロックや暗号化だけが脅しの材料でした。これに対して、暗号化する前に窃取した機密情報や個人情報をネタに「金銭を払わなければ情報を公開する」、あるいは「被害企業の取引先にセキュリティ侵害を知らせる」といった具合に何重にも揺さぶりをかける手口が一般定的となっています。

実際、前出の警察庁の報告書におけるランサムウェア被害の手口別統計を見ると、従来型(23件)に対して二重恐喝型(111件)が約83%を占めていることからも、多重脅迫が一般的である事実が裏付けられます。

加えて、「攻撃の容易化」も被害の裾野を広げる要因です。サイバー攻撃が分業化されダークサイトで取引されていることは知られており、その最たる例がランサムウェアともいえます。ぜい弱性の探査や攻撃、侵入、暗号化やデータ窃取、脅迫や集金など、それぞれに特化した専門家が存在。

よく知られているところでは、「Ransomware as a Service(RaaS)」が挙げられます。この攻撃ツールを使えば特別な知識がなくともランサムウェア攻撃を仕掛けることが可能です。極論すれば、だれでも攻撃を実行できるというわけです。

不十分なランサムウェア対策

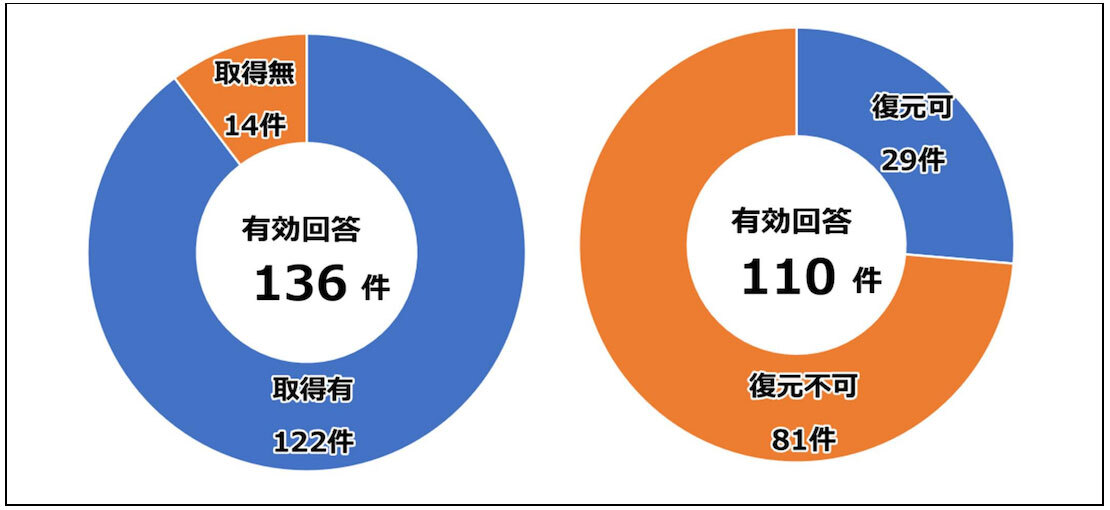

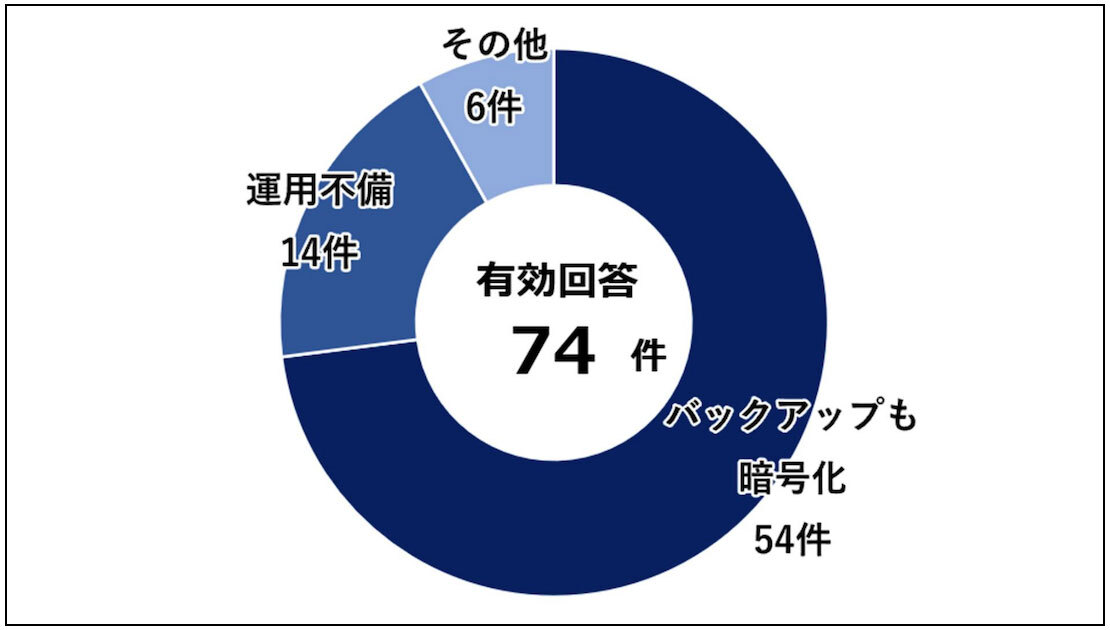

また、ランサムウェア対策としてはデータやファイルなどのバックアップが欠かせません。しかし、実際には同対策がうまく機能せず、ビジネスに影響や損害を出した事業者や組織が多い事実が警察庁の報告書から読み取れます。

ランサムウェア攻撃を受けた組織のほとんどは、バックアップを取得していたにも関わらず、バックアップからデータを復元できたのはわずか26%。その理由としては、「バックアップも暗号化」と「運用不備」が挙がっています。

こうした統計から、例えばバックアップデータはネットワークから切り離すなど、しっかりとランサムウェアを意識した対策ができていないことも、その被害を拡大する一つの要因と推察されます。

サプライチェーンを狙った攻撃

いまやサイバー攻撃への対策は自社だけで完結する時代ではありません。それを如実に物語るのが、前年同様に10大脅威の第2位となった「サプライチェーンや委託先を狙った攻撃」です。

サプライチェーンを狙った攻撃とは、組織、あるいはサービスのつながりを悪用して次の攻撃の踏み台とする手口です。細かくいえば、ソフトウェア製品を狙う「ソフトウェアサプライチェーン攻撃」、サービスやAPIを経由して狙う「サービスサプライチェーン攻撃」、子会社や取引先を狙う「ビジネスサプライチェーン攻撃」などの種類が挙げられます。

いずれも対策は欠かせませんが、特に影響範囲が大きくリスクが高いものといえばビジネスサプライチェーン攻撃でしょう。商品やサービスの企画・開発から資材調達、製造、物流や販売まで、現在のビジネスでは複数の企業や組織により一連のサプライチェーンが構築されています。

ビジネスサプライチェーン攻撃では、この一連のプロセスにおいて狙った組織よりもセキュリティがぜい弱な取引先や業務委託先、子会社などが標的となります。それらの組織が保有している親会社や委託元などの情報を窃取、あるいは侵入した組織を踏み台として親会社や発注元の大企業、上流工程などのセキュリティレベルが高くダイレクトには攻撃しにくいターゲット組織を狙う手法です。

前述したランサムウェアの実例でイセトーの名前を挙げましたが、この事例は同社自身の被害はもちろん、サイバー攻撃におけるサプライチェーンのリスクが露呈したものでもありました。

自治体や企業から情報処理サービスなどを受託していた同社は、2024年5月にランサムウェア攻撃を受けデータを暗号化され、窃取された情報がリークサイトに公開されてしまいます。

データには委託元の自治体や企業から預かる個人情報なども含まれ、その規模は160万件近く。同社だけでなく委託元も情報漏えい被害を公表せざるを得ない二次被害につながるなど、その影響は広範囲に及びました。

実は、こうした二次被害が増えています。「うちには情報がないから」という中小企業の考え方は通じません。何かしらのインシデント(セキュリティの脅威となる事象)が発生すれば、サプライチェーン全体に影響するというリスクを肝に命じた対策が求められます。

地政学的リスクに起因するサイバー攻撃とは?

一方、情報セキュリティ10大脅威2025で初めて選出されたのが、「地政学的リスクに起因するサイバー攻撃」です。そもそも地政学とは「地理学と政治学を組み合わせた学問領域」であり、地政学的リスクは「特定の国や地域における地理的な条件により政治や社会、軍事などで緊張が高まるといった影響を及ぼすこと」です。

地政学リスクでは、ロシアのウクライナ侵攻による世界的な原材料アップ、中東地域での政治的緊張を背景とした原油価格の高騰といった例が分かりやすいでしょう。こうした地政学リスクはさまざまですが、10大脅威では国家の関与が疑われるサイバー攻撃を指しています。

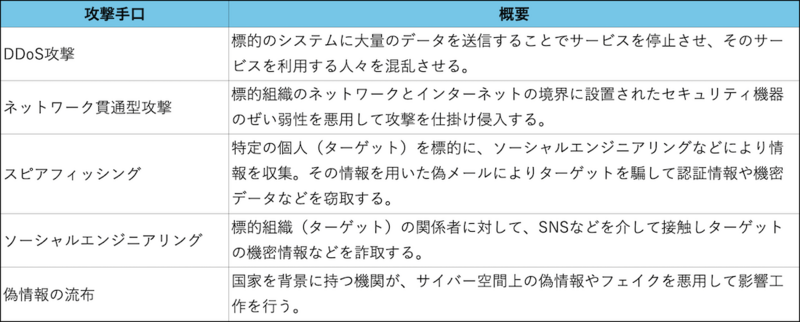

具体的には、社会的な混乱を引き起こすことを目的に政治的に対立する国の機関や重要インフラなどへサイバー攻撃を行う、あるいは自国の産業の競争優位性を確保するために機密情報を窃取する攻撃を行うといった例が挙げられます。主な手口としては、下図のようなものがあります。

一般的な中小企業が地政学的リスクに起因するサイバー攻撃に直接関わることは多くありませんが、同項目がランクインしたことはサイバー攻撃が世界規模の脅威となっている証左といもいえるだけに、その存在は念頭に置いておくべきでしょう。

選考委員の投票により決まる情報セキュリティ10大脅威はランクが上位であるほど注目度が高く危険視されていることは確かですが、ランクが低い、あるいはランク外だからといってリスクが低いわけではありません。

あくまでも10大脅威のランキングは、情報セキュリティを脅かす攻撃のトレンド傾向を知る指標だと認識すること。どのサイバー攻撃が自社にとって大きな脅威となるかは業種や扱うデータ、ビジネススタイル、組織体制などにより異なります。選出圏外の脅威も含め、どのようなリスクが存在するかを理解し、自社の実情に合わせて情報セキュリティ対策を講じることが重要です。

| ここがポイント! |

| ●前年に引き続き、「ランサム攻撃による被害」と「サプライチェーンや委託先を狙った攻撃」が上位を独占。 |

| ●新たな脅威として「地政学的リスクに起因するサイバー攻撃」を選出。 |

| ●「分散型サービス妨害攻撃(DDoS攻撃)」が5年ぶり6回目のランクイン。 |

| ●ランサムウェア攻撃の増加が予想される中、データを確実にバックアップする対策が重要。 |

| ●サプライチェーンのリスクが露呈するインシデントが多数発生しており、中小企業も対策が必須の状況に。 |

外部リンク

IPA「情報セキュリティ10大脅威」公式ページ IPA「情報セキュリティ10大脅威2025 組織編」 IPA「情報セキュリティ10大脅威」解説書の活用法(組織編) IPA「セキュリティ対策の基本と共通対策」情報セキュリティ10大脅威2025版 警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

無料会員のメリット

- Merit 1 -

企業向けIT活用事例情報のPDFデータをダウンロードし放題!

- Merit 2 -

本サイト「中小企業×DX」をはじめ、BCNのWEBメディア(「週刊BCN+」「BCN+R」など)の会員限定記事が読み放題!

- Merit 3 -

メールマガジンを毎日配信(土日祝を除く)※設定で変更可能

- Merit 4 -

イベント・セミナー情報の告知が可能!自社イベント・セミナーを無料でPRできる

- Merit 5 -

企業向けIT製品の活用事例の掲載が可能!自社製品の活用事例を無料でPRできる

無料会員登録で自社製品の事例をPR!

企業向けIT製品の活用(導入)事例情報を無料で登録可能!

新規で会員登録される方は会員登録ページ、(すでに会員の方は、会員情報変更ページ)より、会員登録フォーム内の「ITベンダー登録」欄で「申請する」にチェックを入れてください。

未会員の方はこちら